आप अपने नेटवर्क की सुरक्षा का परीक्षण करना चाहते हैं? यदि अतीत में हमें वायरलेस नेटवर्क को स्कैन और हैक करने के लिए एक विशिष्ट वायरलेस नेटवर्क कार्ड के साथ विंडोज या लिनक्स जैसे ऑपरेटिंग सिस्टम की आवश्यकता होती है, तो अब हम केवल एंड्रॉइड डिवाइस का उपयोग कर सकते हैं। यह उपकरण तब तक नि:शुल्क उपलब्ध है जब तक आपका उपकरण संगत है। ध्यान दें कि बिना अनुमति के राउटर को हैक करना अवैध है। आपको अपने स्वयं के नेटवर्क की सुरक्षा का परीक्षण करने के लिए इन चरणों का उपयोग करना चाहिए। कैसे पता लगाने के लिए नीचे चरण 1 देखें।

कदम

विधि 1: 2 में से: WEP राउटर

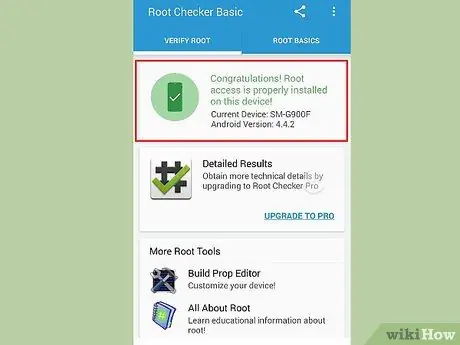

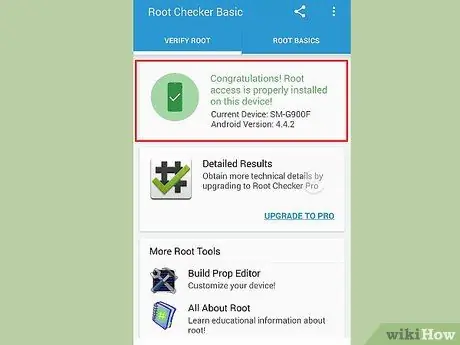

चरण 1. जड़ - एक संगत डिवाइस है। हर Android फ़ोन या टैबलेट WPS पिन को हैक नहीं कर सकता। इस डिवाइस में ब्रॉडकॉम bcm4329 या bcm4330 वायरलेस चिपसेट होना चाहिए और इसे रूट किया जाना चाहिए। Cyanogen ROM इसके लिए सबसे अद्यतित साबित हुआ है। समर्थन के लिए जाने जाने वाले कुछ उपकरणों में शामिल हैं:

- नेक्सस 7

- गैलेक्सी S1/S2/S3/S4/S5

- गैलेक्सी यू

- नेक्सस वन

- इच्छा एचडी

- माइक्रोमैक्स ए67

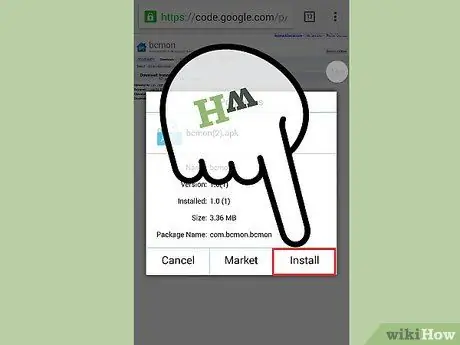

चरण 2. bcmon को डाउनलोड और इंस्टॉल करें।

यह ऐप ब्रॉडकॉम चिपसेट पर मॉनिटर मोड को सक्षम बनाता है जो पिन हैकिंग के लिए आवश्यक है। bcmon APK फ़ाइल Google Code वेबसाइट पर bcmon पृष्ठ से निःशुल्क उपलब्ध है।

एपीके फ़ाइल को स्थापित करने के लिए, आपको सुरक्षा मेनू से अज्ञात स्रोतों से स्थापना की अनुमति देनी होगी। अधिक जानकारी के लिए इस लेख का चरण 2 देखें।

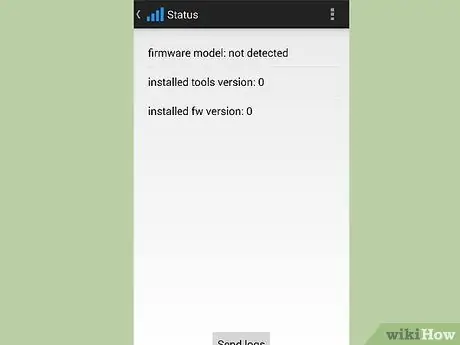

चरण 3. bcmon चलाएँ।

एक बार एपीके फाइल इंस्टॉल हो जाने के बाद, एप्लिकेशन को चलाएं। संकेत मिलने पर फर्मवेयर और सहायक उपकरण स्थापित करें। मॉनिटर मोड सक्षम करें विकल्प पर टैप करें। यदि ऐप अचानक क्रैश हो जाता है, तो इसे खोलें और पुनः प्रयास करें। यदि यह अभी भी तीसरी बार विफल हो जाता है, तो सबसे अधिक संभावना है कि आपका डिवाइस समर्थित नहीं है।

आपका डिवाइस bcmon चलाने में सक्षम होने के लिए रूट होना चाहिए।

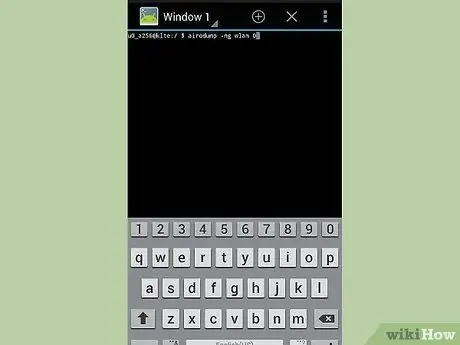

चरण 4. bcmon टर्मिनल चलाएँ टैप करें।

यह अधिकांश लिनक्स टर्मिनलों के समान टर्मिनल लॉन्च करेगा। airodump-ng टाइप करें और "Enter" की पर टैप करें। एयरडंप लोड हो जाएगा, और आपको फिर से कमांड प्रॉम्प्ट पर ले जाया जाएगा। airodump-ng wlan0 टाइप करें और "Enter" की पर टैप करें।

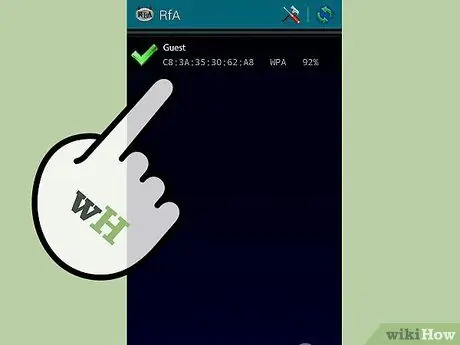

चरण 5. उस पहुंच बिंदु को निर्दिष्ट करें जिसे आप हैक करना चाहते हैं।

आपको उपलब्ध पहुंच बिंदुओं की एक सूची दिखाई देगी। आपको एक एक्सेस प्वाइंट का चयन करना होगा जो WEP एन्क्रिप्शन का उपयोग करता है।

चरण 6. दिखाई देने वाले मैक पते पर ध्यान दें।

यह राउटर के लिए मैक एड्रेस है। यदि कई राउटर सूचीबद्ध हैं, तो सुनिश्चित करें कि आपने सही पता लिखा है। इस मैक पते को लिख लें।

इस पहुंच बिंदु के ट्रांसमीटर चैनल को भी नोट करें।

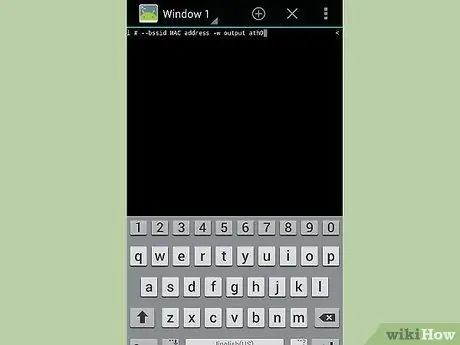

चरण 7. चैनलों के लिए स्कैनिंग प्रारंभ करें।

पासवर्ड क्रैक करने का प्रयास करने से पहले आपको कई घंटों तक इस एक्सेस प्वाइंट से जानकारी एकत्र करनी होगी। airodump-ng -c channel# --bssid MAC address -w output ath0 टाइप करें और फिर "Enter" पर टैप करें। Airodump स्कैनिंग शुरू कर देगा। आप डिवाइस को जानकारी को अस्थायी रूप से स्कैन करने दे सकते हैं। इसे चार्जर से कनेक्ट करना सुनिश्चित करें ताकि इसकी बैटरी खत्म न हो।

- चैनल# को एक्सेस प्वाइंट ब्रॉडकास्टिंग चैनल नंबर (जैसे 6) से बदलें।

- मैक पते को राउटर के मैक पते से बदलें (जैसे 00:0a:95:9d:68:16)।

- जब तक आप कम से कम 20,000-30,000 पैकेट तक नहीं पहुंच जाते, तब तक स्कैन करते रहें।

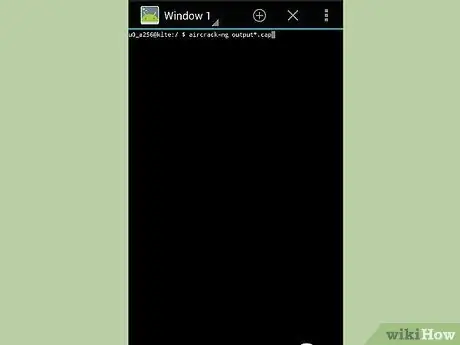

चरण 8. पासवर्ड हैक करें।

एक बार आपके पास उचित संख्या में पैकेज होने के बाद, आप पासवर्ड हैक करने का प्रयास कर सकते हैं। टर्मिनल पर लौटें और aircrack-ng output*.cap टाइप करें, फिर "Enter" पर टैप करें।

चरण 9. एक बार हो जाने के बाद हेक्साडेसिमल पासवर्ड लिख लें।

एक बार हैकिंग की प्रक्रिया पूरी हो जाने पर (जिसमें कई घंटे लग सकते हैं), कुंजी मिल गई! प्रकट होता है, उसके बाद हेक्साडेसिमल रूप में एक कुंजी होती है। सुनिश्चित करें कि प्रायिकता मान 100% है। नहीं तो चाबी काम नहीं करेगी।

कुंजी दर्ज करते समय, इसे ":" चिह्न के बिना दर्ज करें। उदाहरण के लिए, कुंजी 12:34:56:78:90 के लिए, 1234567890 दर्ज करें।

विधि २ का २: WPA2 WPS राउटर

चरण 1. जड़ - एक संगत डिवाइस है। हर Android फ़ोन या टैबलेट WPS पिन को हैक नहीं कर सकता। इस डिवाइस में ब्रॉडकॉम bcm4329 या bcm4330 वायरलेस चिपसेट होना चाहिए और इसे रूट किया जाना चाहिए। Cyanogen ROM इसके लिए सबसे अद्यतित साबित हुआ है। समर्थन के लिए जाने जाने वाले कुछ उपकरणों में शामिल हैं:

- नेक्सस 7

- गैलेक्सी ऐस/एस१/एस२/एस३

- नेक्सस वन

- इच्छा एचडी

चरण 2. bcmon को डाउनलोड और इंस्टॉल करें।

यह ऐप ब्रॉडकॉम चिपसेट पर मॉनिटर मोड को सक्षम बनाता है जो पिन हैकिंग के लिए आवश्यक है। bcmon APK फ़ाइल Google Code वेबसाइट पर bcmon पृष्ठ से निःशुल्क उपलब्ध है।

एपीके फ़ाइल को स्थापित करने के लिए, आपको सुरक्षा मेनू से अज्ञात स्रोतों से स्थापना की अनुमति देनी होगी। अधिक जानकारी के लिए इस आलेख का चरण 2 देखें।

चरण 3. bcmon चलाएँ।

एक बार एपीके फाइल इंस्टॉल हो जाने के बाद, एप्लिकेशन को चलाएं। संकेत मिलने पर फर्मवेयर (फर्मवेयर) और टूल्स इंस्टॉल करें। मॉनिटर मोड सक्षम करें विकल्प पर टैप करें। यदि ऐप अचानक क्रैश हो जाता है, तो इसे खोलें और पुनः प्रयास करें। यदि यह अभी भी तीसरी बार विफल हो जाता है, तो सबसे अधिक संभावना है कि आपका डिवाइस समर्थित नहीं है।

आपका डिवाइस bcmon चलाने में सक्षम होने के लिए रूट होना चाहिए।

चरण 4. रीवर को डाउनलोड और इंस्टॉल करें।

रीवर एक प्रोग्राम है जिसे WPA2 पासफ़्रेज़ प्राप्त करके WPS पिन को हैक करने के लिए विकसित किया गया है। रीवर एपीके फ़ाइल को एक्सडीए-डेवलपर्स फोरम पर डेवलपर थ्रेड से डाउनलोड किया जा सकता है।

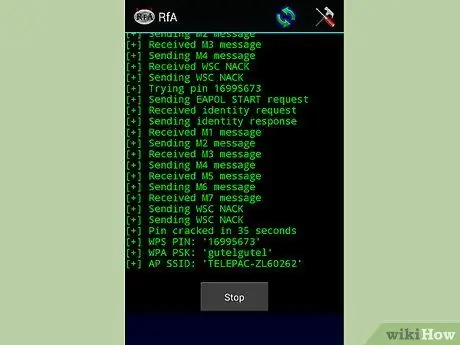

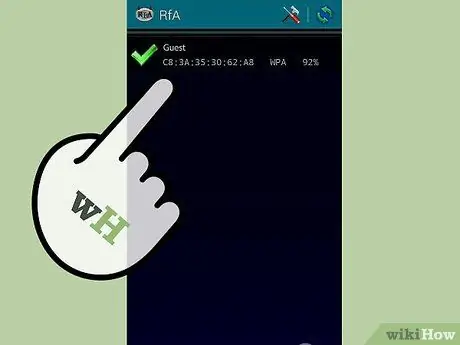

चरण 5. रीवर चलाएँ।

ऐप्स की सूची में Android के लिए Reaver आइकन पर टैप करें। यह पुष्टि करने के बाद कि आप इसे अवैध उद्देश्यों के लिए उपयोग नहीं कर रहे हैं, रीवर उपलब्ध पहुंच बिंदुओं के लिए स्कैन करेगा। उस एक्सेस पॉइंट को टैप करें जिसे आप हैक करना चाहते हैं।

- जारी रखने से पहले आपको मॉनिटर मोड की पुष्टि करनी पड़ सकती है। ऐसा होने पर Bcmon फिर से खुलेगा।

- आपके द्वारा चुना गया एक्सेस प्वाइंट WPS प्रमाणीकरण को स्वीकार करने में सक्षम होना चाहिए। सभी राउटर (राउटर) ऐसा नहीं कर सकते।

चरण 6. अपने फोन की सेटिंग्स को दोबारा जांचें।

ज्यादातर मामलों में आप डिफ़ॉल्ट सेटिंग्स को छोड़ सकते हैं। सुनिश्चित करें कि स्वचालित उन्नत सेटिंग्स बॉक्स चेक किया गया है।

चरण 7. हैकिंग प्रक्रिया प्रारंभ करें।

रीवर सेटिंग्स मेनू के निचले भाग में स्टार्ट अटैक बटन पर टैप करें। मॉनिटर खुल जाएगा और आप प्रदर्शित चल रही प्रक्रिया के परिणाम देखेंगे।