इंटरनेट सुविधा के लिए बनाया गया था, सुरक्षा के लिए नहीं। यदि आप औसत व्यक्ति के रूप में इंटरनेट पर सर्फ करते हैं, तो संभावना है कि बहुत से लोग स्पाइवेयर, स्क्रिप्ट और यहां तक कि कैमरों के माध्यम से आपकी सर्फिंग की आदतों को ट्रैक कर सकते हैं! इस जानकारी से, दुनिया में कोई भी यह पता लगा सकता है कि आप कौन हैं, आप कहां रहते हैं, और अन्य महत्वपूर्ण व्यक्तिगत जानकारी।

इंटरनेट पर अन्य लोगों को ट्रैक करने के दो तरीके हैं:

- मैलवेयर को सीधे कंप्यूटर पर रखकर।

- नेटवर्क के किसी भी हिस्से से रिमोट सर्वर का उपयोग करके क्या आदान-प्रदान किया जाता है, यह सुनकर।

कदम

विधि 1 में से 2: मैलवेयर से बचना

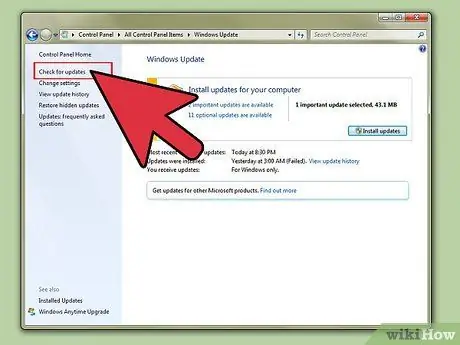

चरण 1. ऑपरेटिंग सिस्टम (ऑपरेटिंग सिस्टम / ओएस) को अपडेट करें।

अन्य लोगों के लिए आपके बारे में सब कुछ ट्रैक और रिकॉर्ड करने का सबसे आसान तरीका है कि आप अपने कंप्यूटर में स्पाइवेयर/वायरस या ऑटो-ब्रेक इंस्टॉल करें। कंप्यूटर के ओएस को नियमित रूप से अपडेट करके, ऑपरेटिंग सिस्टम प्रदाता सुरक्षा प्रणाली को महत्वपूर्ण क्षेत्रों पर अप-टू-डेट रख सकता है ताकि स्वचालित सुरक्षा भेद्यता के शोषण को रोका जा सके और स्पाइवेयर को बेकार कोड में बदल दिया जा सके।

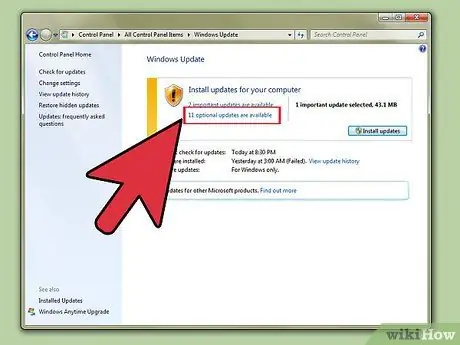

चरण 2. प्रोग्राम को उसके नवीनतम संस्करण पर रखें।

उपयोगकर्ता की सुविधा को बेहतर बनाने और विभिन्न सुविधाओं को जोड़ने के लिए प्रोग्राम अपडेट किए जाते हैं। हालाँकि, प्रोग्राम में बग्स को ठीक करने के लिए अपडेट भी किए जाते हैं। कई प्रकार के जूँ हैं; कुछ केवल दृश्य कलाकृतियों को प्रदर्शित करते हैं, अन्य आपको कुछ विज्ञापित करने से रोकेंगे, और कुछ का उपयोग रिमोट और स्वचालित हैकर्स द्वारा आपके कंप्यूटर पर कब्जा करने के लिए किया जा सकता है। टिक के बिना, रंगे हुए हमले नहीं किए जा सकते।

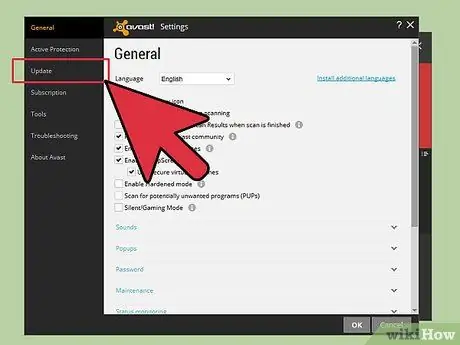

चरण 3. एंटीवायरस को नियमित रूप से अपडेट करें और इसे एमएस विंडोज में सक्रिय रखें।

अगर एंटीवायरस सिग्नेचर डेटाबेस को अपडेट नहीं किया गया है, तो कुछ वायरस अभी भी टूट सकते हैं। यदि एंटीवायरस बैकग्राउंड में नहीं चल रहा है और नियमित रूप से सिस्टम की जांच नहीं करता है, तो अपने एंटीवायरस प्रोग्राम को अनइंस्टॉल करें। ध्यान दें कि एंटीवायरस प्रोग्राम आमतौर पर वायरस, स्पाईवेयर, रूटकिट और वर्म्स की तलाश करते हैं। विशिष्ट एंटी-स्पाइवेयर प्रोग्राम आमतौर पर बहुत प्रभावी नहीं होते हैं।

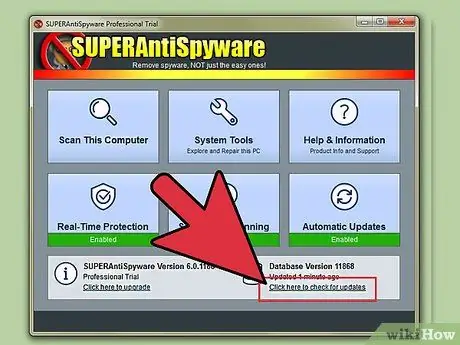

चरण 4। केवल एक अद्वितीय एंटीवायरस प्रोग्राम का उपयोग करें जो चालू है।

एक अच्छे एंटीवायरस प्रोग्राम को कंप्यूटर की बहुत बारीकी से निगरानी करनी चाहिए। सबसे अच्छी स्थिति में, प्रोग्रामों में से एक वायरस के लिए अन्य एंटीवायरस प्रोग्राम की गलती करेगा। सबसे खराब स्थिति में, प्रत्येक एंटी-मैलवेयर प्रोग्राम एक दूसरे के काम को ब्लॉक कर देगा। यदि आप एक से अधिक एंटीवायरस का उपयोग करना चाहते हैं, तो डेटाबेस को अपडेट करें, कंप्यूटर को इंटरनेट से डिस्कनेक्ट करें, मुख्य एंटीवायरस को पूरी तरह से अक्षम करें और दूसरा एंटीवायरस केवल "ऑन-डिमांड" मोड में चलाएं। फिर, हो सकता है कि आपको मुख्य एंटीवायरस के बारे में गलत जानकारी मिले। चिंता न करें, यह सामान्य है। मुख्य एंटीवायरस लॉन्च करें और आप हमेशा की तरह कंप्यूटर का उपयोग कर सकते हैं। आपके एंटीवायरस के पूरक के लिए मालवेयरबाइट्स एक बेहतरीन अतिरिक्त सुरक्षा कार्यक्रम है।

चरण 5. कोशिश करें कि आधिकारिक साइटों (सभी ओएस) या विश्वसनीय रिपॉजिटरी (लिनक्स/बीएसडी/मैकओएस) के अलावा कुछ भी डाउनलोड न करें।

उदाहरण के लिए, यदि आप वीएलसी मीडिया प्लेयर डाउनलोड करना चाहते हैं, तो इसे आधिकारिक वेबसाइट से प्राप्त करें (इसे पहले Google पर खोजें या www.videolan.org/vlc/ पर जाएं)। कभी भी किसी अनाधिकारिक साइट के लिंक का उपयोग न करें, भले ही एंटीवायरस खतरे के कोई संकेत न दिखाता हो।

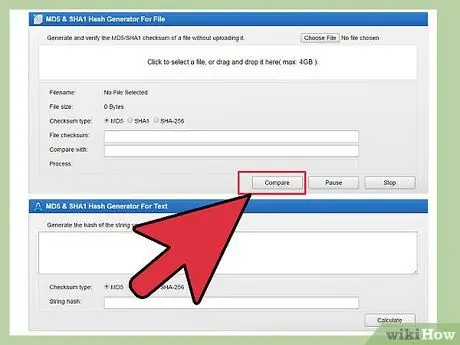

चरण 6. यदि संभव हो तो द्विआधारी हस्ताक्षर की जाँच करें।

उदाहरण और विकी लेख पढ़ने के लिए आप इस साइट पर जा सकते हैं। कृपया ध्यान दें कि md5 अब संभव नहीं है इसलिए हम sha256 का उपयोग करने की सलाह देते हैं। मूल रूप से, आपका लक्ष्य एक फ़ाइल से एक हस्ताक्षर बनाना है (जैसे प्रोग्राम इंस्टॉलर/इंस्टॉलर)। ये हस्ताक्षर आधिकारिक वेबसाइटों या विश्वसनीय डेटाबेस पर दिए गए हैं। फ़ाइल डाउनलोड करते समय, आप इस हस्ताक्षर को एक विशेष प्रोग्राम के साथ फ़ाइल से स्वयं बना सकते हैं। फिर, आप इसकी तुलना साइट के हस्ताक्षर से कर सकते हैं; यदि वे बिल्कुल समान हैं, तो आपके पास एक अच्छा इंस्टॉलर है। अन्यथा, यह संभव है कि आपने एक नकली इंस्टॉलर डाउनलोड किया है जिसमें वायरस है या डाउनलोड विफल हो गया है (जो कुछ भी था, आपको सुनिश्चित करने के लिए फ़ाइल को फिर से डाउनलोड करना होगा)। अधिकांश लिनक्स वितरणों पर, यह प्रक्रिया स्वचालित रूप से की जाती है और *बीएसडी में यह बिना किसी विशेष कार्रवाई की आवश्यकता के किसी भी पैकेज मैनेजर का उपयोग करता है। विंडोज़ पर, आपको इसे मैन्युअल रूप से जांचना होगा।

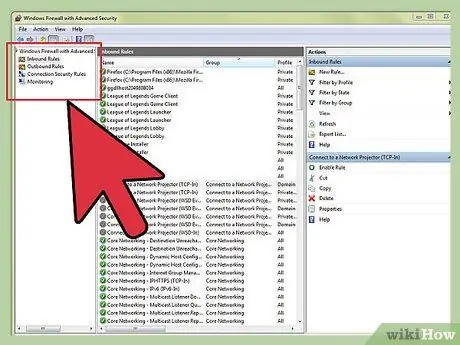

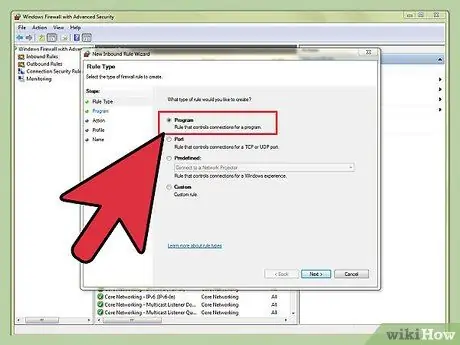

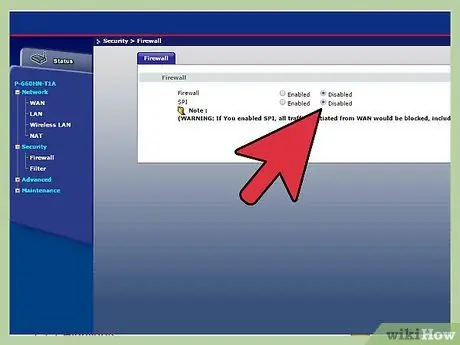

चरण 7. फ़ायरवॉल का उपयोग करें।

Linux/*BSD के लिए, दो अच्छे फ़ायरवॉल एकीकृत हैं (नेटफ़िल्टर/iptables और pf क्रमशः)। एमएस विंडोज के लिए, आपको एक अच्छे फ़ायरवॉल की तलाश करनी चाहिए। आपको यह समझने की जरूरत है कि एक फायरवॉल एक बड़े स्टेशन के बीच में ट्रैफिक चेंजर के समान है जिसमें कई ट्रेनें (नेटवर्क डेटा), प्लेटफॉर्म (पोर्ट) और रेल (स्ट्रीम) होते हैं। एक छोटी गाड़ी खुद को लोड नहीं कर सकती है और उसे किसी की मदद की आवश्यकता होती है (एक सेवा या एक डेमॉन, यानी पृष्ठभूमि में चलने वाला एक प्रोग्राम जो एक निश्चित बंदरगाह के लिए सुनता है)। किसी की मदद के बिना, सेवा कुछ नहीं करेगी, भले ही ट्रेन प्लेटफॉर्म पर आ जाए। याद रखें, फ़ायरवॉल दीवार या गेटवे नहीं है, यह एक स्विचमैन है (फ़ायरवॉल डेटा के प्रवाह को अनुमति देने या अवरुद्ध करने के अलावा और भी बहुत कुछ कर सकता है)। हालाँकि, यह न भूलें कि आप आउटगोइंग कनेक्शन को नियंत्रित नहीं कर सकते (जब तक कि आप सब कुछ ब्लॉक नहीं करते या अपने कंप्यूटर को अनप्लग नहीं करते), लेकिन आप अभी भी आउटगोइंग डेटा लॉग कर सकते हैं। अधिकांश स्पाइवेयर फायरवॉल को बायपास करने का एक तरीका ढूंढते हैं, लेकिन इसकी गतिविधि को छिपा नहीं सकते हैं, और आप अधिक आसानी से स्पाइवेयर ढूंढ सकते हैं जो पोर्ट 933 पर एक दूरस्थ सर्वर पर डेटा भेजता है, भले ही आप एक IMAP प्रोग्राम का उपयोग न करें जो इसे ढूंढता है, इंटरनेट में छुपाता है एक्सप्लोरर प्रक्रिया करता है और पोर्ट 443 पर डेटा भेजता है जिसका उपयोग हर दिन किया जाता है। यदि आप मानक फायरवॉल (नेटफिल्टर/आईपीटेबल्स और पीएफ) का उपयोग कर सकते हैं, तो बस किसी भी आउटबाउंड डेटा को लॉग करें और मौजूदा और संबद्ध कनेक्शनों को छोड़कर सभी आने वाले डेटा को ब्लॉक करें। लूपबैक (लो) डिवाइस पर सब कुछ की अनुमति देना न भूलें; यह सुरक्षित और आवश्यक है।

चरण 8. इसका उपयोग केवल यह नोट करने के लिए करें कि आपका फ़ायरवॉल स्टेटलेस है या नहीं।

आप आने वाले डेटा को समझदारी से ब्लॉक नहीं कर सकते। प्रति-ऐप फ़िल्टरिंग से बचें क्योंकि यह बोझिल, बेकार है, और सुरक्षा की झूठी भावना प्रदान करता है। अधिकांश स्पाइवेयर आज अपने दुर्भावनापूर्ण कोड को एक विश्वसनीय एप्लिकेशन से जोड़ देते हैं जिसके बारे में माना जाता है कि इसका उपयोग इंटरनेट (आमतौर पर इंटरनेट एक्सप्लोरर) तक पहुंचने के लिए किया जाता है और उस एप्लिकेशन के साथ लॉन्च होता है। जब इंटरनेट एक्सप्लोरर इंटरनेट से कनेक्ट करने का प्रयास करता है, तो फ़ायरवॉल आपकी पुष्टि के लिए पूछेगा। यदि आपने "हां" (हां) में उत्तर दिया है, तो स्पाइवेयर आपके वास्तविक डेटा के साथ पोर्ट 80 और 443 के माध्यम से कुछ भी भेजने में सक्षम होगा।

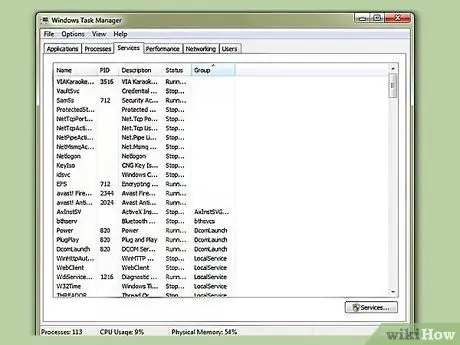

चरण 9. जांचें कि कौन सी सेवाएं (जिन्हें डेमॉन भी कहा जाता है) चल रही हैं।

जैसा कि पहले उल्लेख किया गया है, अगर प्लेटफॉर्म पर ट्रेन लोड करने वाला कोई नहीं है, तो कुछ भी नहीं हो सकता है। आप सर्वर नहीं हैं; बाहर चलने और सुनने में सक्षम होने के लिए आपको किसी सेवा की आवश्यकता नहीं है! (सावधान रहें, अधिकांश विंडोज़/लिनक्स/मैकोज़/बीएसडी सेवाओं की आवश्यकता है और बाहर न सुनें!) यदि संभव हो, तो बेकार सेवाओं को अक्षम करें या फ़ायरवॉल से जुड़े बंदरगाहों पर सभी डेटा प्रवाह को अवरुद्ध करें (उदाहरण के लिए, आप लॉग इन और आउट को अवरुद्ध कर सकते हैं) इस पोर्ट पर यदि आप विंडोज शेयर का उपयोग नहीं कर रहे हैं। ध्यान रखें, किसी सेवा में बग आपके कंप्यूटर को दूरस्थ रूप से लेने के लिए एक विस्तृत-खुला गेटवे है। यदि सेवा वहां नहीं है या फ़ायरवॉल द्वारा अवरुद्ध है, तो आपका कंप्यूटर कर सकता है दूरस्थ रूप से हैक नहीं किया जाना चाहिए। आप यह निर्धारित करने के लिए कि कौन से पोर्ट को ब्लॉक करना है या किन सेवाओं को अक्षम करना है (समान परिणाम) यह निर्धारित करने के लिए आप nmap जैसे पोर्ट स्कैनिंग प्रोग्राम को भी आज़मा सकते हैं।

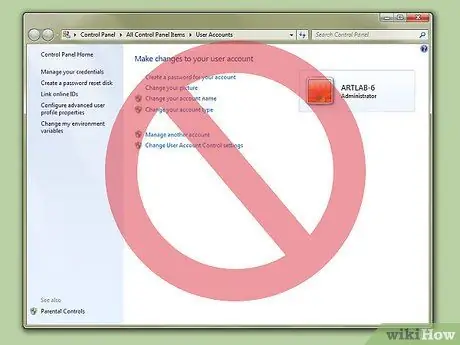

चरण 10. एक व्यवस्थापक खाते का उपयोग न करने का प्रयास करें।

हालांकि यह विंडोज विस्टा और सेवन में बेहतर है, अगर आप एक व्यवस्थापक खाते का उपयोग करते हैं, तो सभी सॉफ़्टवेयर व्यवस्थापक अधिकारों का अनुरोध करने में सक्षम होंगे, जिसमें मैलवेयर भी शामिल है यदि लापरवाही से लॉन्च किया गया हो। यदि आप एक व्यवस्थापक नहीं हैं, तो स्पाइवेयर को आपके कंप्यूटर में प्रवेश करने के लिए अधिक प्रयास करने होंगे। कम से कम, यदि आप एक मानक उपयोगकर्ता हैं, तो स्पाइवेयर आपकी जानकारी प्रसारित कर सकता है, लेकिन अन्य उपयोगकर्ताओं को नहीं। स्पाइवेयर डेटा संचारित करने के लिए सिस्टम के उपयोगी भागों का उपयोग नहीं कर पाएगा, जिससे आपके कंप्यूटर से इसे निकालना आसान हो जाएगा।

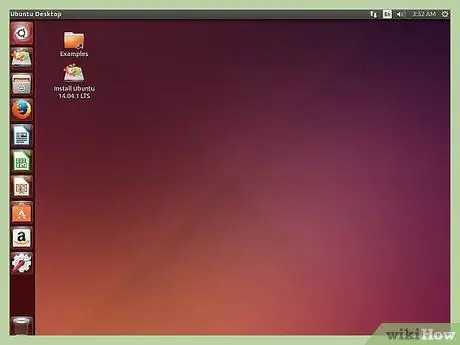

चरण 11. यदि आपको गेम खेलने के लिए या विशेष सॉफ़्टवेयर का उपयोग करने के लिए कंप्यूटर की आवश्यकता नहीं है, तो Linux पर स्विच करें।

आज तक, कुछ मैलवेयर प्रोग्राम लिनक्स पर हमला करने के लिए जाने जाते हैं, और उन सभी को सुरक्षा अपडेट के लिए बहुत पहले ही अक्षम कर दिया गया है। बाइनरी सत्यापित, हस्ताक्षरित और प्रामाणिक रिपॉजिटरी से प्राप्त की जाती हैं। आपको एंटीवायरस की आवश्यकता नहीं है और आप अपनी सामान्य आवश्यकताओं (फ़ायरफ़ॉक्स, क्रोम, इंकस्केप, जीआईएमपी, पिजिन, ओपनऑफ़िस, फाइलज़िला, एफएफएमपीईजी) को पूरा करने के लिए बहुत सारे मुफ्त, ओपन सोर्स और गुणवत्ता वाले प्रोग्राम प्राप्त कर सकते हैं (लगभग हर ऑडियो / वीडियो कनवर्टर में उपयोग किया जाता है) विंडोज़ के लिए), घोस्टस्क्रिप्ट (हर मौजूदा पीडीएफ कनवर्टर में प्रयुक्त), एक्सचैट, और कई अन्य प्रोग्राम जो मूल रूप से लिनक्स पर विकसित किए गए थे और फिर विंडोज़ में आयात किए गए थे क्योंकि वे बहुत अच्छे थे)।

विधि 2 का 2: दूसरों को अपने कनेक्शन पर जासूसी करने से रोकें

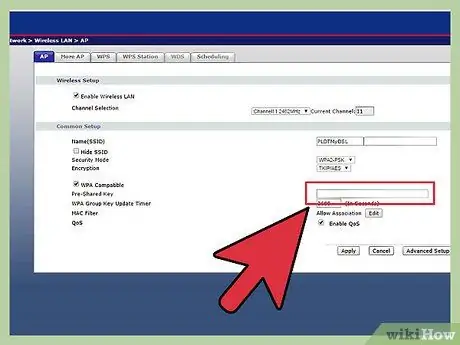

चरण 1. सुनिश्चित करें कि आपकी जानकारी के बिना नेटवर्क तक नहीं पहुंचा जा सकता है या अक्षम है।

चरण 2. सुनिश्चित करें कि आपका वायरलेस नेटवर्क न्यूनतम WPA-TKIP या अधिकतम WPA(2)-CCMP या WPA2-AES के साथ एन्क्रिप्ट किया गया है।

वर्तमान में, WEP एन्क्रिप्शन का उपयोग या बिल्कुल भी एन्क्रिप्शन नहीं होना अभी भी खतरनाक है और ऐसा नहीं किया जाना चाहिए।

चरण 3. कोशिश करें कि परदे के पीछे सर्फ न करें।

यदि आपको प्रॉक्सी का उपयोग करने के लिए मजबूर किया जाता है, तो याद रखें कि आपको किसी ऐसे अजनबी पर भरोसा करने के लिए मजबूर किया जाता है जो इस्तेमाल किए गए प्रॉक्सी का प्रबंधन करता है। यह व्यक्ति अपने प्रॉक्सी के माध्यम से आपके द्वारा भेजी/प्राप्त की गई हर चीज को लॉग और स्टोर कर सकता है। यह आपके द्वारा उपयोग किए जा रहे दिए गए प्रोटोकॉल (जैसे HTTPS, SMTPS, IMAPS, आदि) को अनएन्क्रिप्ट भी कर सकता है, जब आप सतर्क रहते हैं। अगर ऐसा है, तो यह व्यक्ति आपका क्रेडिट कार्ड नंबर इत्यादि प्राप्त कर सकता है। संदिग्ध प्रॉक्सी का उपयोग करने की तुलना में जब भी संभव हो HTTPS का उपयोग करना अधिक सुरक्षित है।

चरण 4. जब भी संभव हो एन्क्रिप्शन का उपयोग करें।

यह सुनिश्चित करने का एकमात्र तरीका है कि आपके और दूरस्थ सर्वर के अलावा कोई अन्य व्यक्ति भेजे और प्राप्त किए जा रहे डेटा को नहीं समझ सकता है। जब भी संभव हो SSL/TLS का उपयोग करें, सामान्य FTP, HTTP, POP, IMAP और SMTP (SFTP, FTPS, HTTPS, POPS, IMAPS और POPS का उपयोग करें) से दूर रहें। यदि आपका ब्राउज़र कहता है कि प्रमाणपत्र गलत है, तो साइट को तुरंत छोड़ दें।

चरण 5. कोशिश करें कि आईपी-छिपाने वाली सेवाओं का उपयोग न करें।

यह सेवा वास्तव में एक प्रॉक्सी है। आपका सारा डेटा इस प्रॉक्सी के माध्यम से जाएगा ताकि वे सब कुछ लॉग और स्टोर कर सकें। यह सेवा आपकी संवेदनशील जानकारी प्राप्त करने के लिए नकली वेब पेज भी प्रदान कर सकती है और यहां तक कि इसे सीधे वास्तविक साइट पर भी उपयोग कर सकती है ताकि आपको पता न चले कि आपने अजनबियों को संवेदनशील जानकारी दी है।

टिप्स

- अजनबियों के ईमेल न खोलें।

- ईमेल में अटैचमेंट तब तक न खोलें जब तक कि वे किसी विश्वसनीय व्यक्ति के न हों और सामग्री की व्याख्या न की गई हो

- वेब जूँ यह ट्रैक करने का एक शानदार तरीका है कि किन वेबसाइटों पर जाना है। कई एक्सटेंशन इससे छुटकारा पा सकते हैं जैसे घोस्टरी फॉर क्रोम और फायरफॉक्स।

- यदि आप एक ऑनलाइन गेम खेल रहे हैं जिसके लिए एक खुले बंदरगाह की आवश्यकता है, तो आपको आमतौर पर इसे बाद में बंद करने की आवश्यकता नहीं होती है। याद रखें, अगर कोई सेवा नहीं है, तो खतरा शून्य है। खेल से बाहर निकलने पर, खुले बंदरगाह को कोई और नहीं सुनता है जैसे कि वह बंद था।

- एक वेबसाइट अकेले आपके आईपी को दूसरी साइट पर ट्रैक नहीं कर सकती है।

- यदि आप साइट क्लाइंट का उपयोग कर रहे हैं, तो इसे सेट करें ताकि ईमेल सादे पाठ में प्रदर्शित हो (HTML में नहीं)। यदि आप ईमेल नहीं पढ़ सकते हैं, तो संपूर्ण पृष्ठ एक HTML छवि है जो विज्ञापन या स्पैम होने की सबसे अधिक संभावना है।

- कंप्यूटर को कभी भी डीएमजेड में न रखें; केवल आपके नेटवर्क के लोग ही खामियों का फायदा उठा सकते हैं। यदि आप डीएमजेड में हैं, तो आपका नेटवर्क सीधे इंटरनेट है।

- एक ही समय में कई स्पाइवेयर डिटेक्टरों का कभी भी उपयोग न करें।

- आपका आईपी हैकर्स के लिए बेकार है।

- वेबसाइट के मालिक आपके आईपी पते का उपयोग करके आपको ठीक से ट्रैक नहीं कर सकते हैं; ज्यादातर मामलों में, ISP गतिशील रूप से IP पता निर्दिष्ट करता है। आईपी एड्रेस समय-समय पर बदल जाएगा और आईएसपी केवल वही है जो जानता है कि आप कौन हैं। तकनीकी रूप से, ISP लॉग इन नहीं कर पाएगा और सभी की पहचान नहीं कर पाएगा।

- जैसा कि नाम का तात्पर्य है, एक आईपी पता एक पता है। सिर्फ इसलिए कि पता पता है, इसका मतलब यह नहीं है कि घर को लूटना आसान है! आईपी पते के साथ वही बात।

- एक खुला बंदरगाह (फ़ायरवॉल के अंदर) बिना किसी बग सेवा के इस विशेष बंदरगाह के पीछे सुनना हैकर्स के लिए बेकार है।